對國家與企業而言,由於當前資安危機相當矚目,許多立場相同的國家開始思索如何在產品資安上協作,而首要兩大國家則是歐盟與美國為首的西方陣營,若雙方合作成功,可能帶動更多立場相似國家採取產品資安合作,避免受大規模網路攻擊時陷入無能為力的窘境。

圖片來源 : shutterstock、達志影像

一場危機四伏的資安漏洞正在民主國家發生

在當前中、俄駭客猛烈攻擊下,美國和歐盟應透過技術標準和潛在的相互認可協議 (MRA) 調整各自的物聯網產品網路安全標籤方法—美國網路信任標誌和歐盟網路彈性法案 (CRA),這正是美國和歐盟在貿易和技術理事會 (TTC) 下計劃開展的早期和主動監管參與類型,歐盟-美國一致的方法將允許企業只需測試一次即可遵守這兩個系統,物聯網網路安全標籤方面的合作將避免在跨大西洋貿易和技術關係中造成另一個監管衝突點。

美國、歐盟和其他國家正在製定物聯網網路安全標籤計劃,以幫助消費者就互聯產品的激增做出更好的決策(例如智慧揚聲器和門鈴、監視器、印表機、智慧冰箱、微波爐、電視、氣候控制系統、健身追蹤器和其他連接設備)並提高這些產品的資訊安全。物聯網產品容易受到各種相對常見的安全漏洞的影響,這些漏洞經常受駭客利用,侵犯使用者的隱私並威脅國家安全。例如,從 2022 年到 2023 年,源自不安全物聯網裝置的分散式阻斷服務 (DDoS) 攻擊增加了五倍,一些物聯網產品甚至附帶惡意軟體,讓人防不勝防。

研究發現,超過一半的受訪消費者感覺不了解物聯網設備收集的數據的安全性,也不重視製造商提供的資訊,例如數據如何使用和儲存、產品將在多長時間內收到安全更新、以及製造商的資安能力強弱等,使用者也缺乏一致的方法來查找資訊,並且不確定所提供的信息是否值得信賴,因此,美歐應透過設立「標籤」向消費者表明他們的產品符合物聯網標籤計劃的網路安全標準來幫助解決這一問題,這反過來又加強了他們自己家中的互聯物聯網產品鏈,並作為物聯網生態系的一部分,防範來自極權國家的網路攻擊。

美國首先帶頭實施相關政策

2023 年 7 月,拜登政府首次宣布美國網路信任標誌,這是一項自願網路安全認證計劃,目的為更有效率告知消費者產品已滿足基本資安要求,2024 年 3 月 19 日,聯邦通信委員會投票決定建立美國網路信任標誌,該專案將於 2024 年底啟動,美國網路信任標誌是一個二元系統/標籤—產品,只分成符合資格攜帶該標籤與不符合資格(因此無法攜帶該標籤)而二元分法,它將附有可掃描代碼(例如,QR code),使消費者解特定物聯網產品的更多詳細資訊。

2024 年 1 月 11 日,Anne Neuberger(拜登政府負責網路和新興技術的副國家安全顧問)宣布尋求與歐盟就物聯網網路安全標籤進行 MRA 的想法,與其他跨大西洋議題相比,美國頒布一系列有關物聯網網路安全政策的法律、法規和政策,包括「殭屍網路報告和路線圖」的第13800 號行政命令、2020 年物聯網網路安全法案(該法案設定了最低標準聯邦物聯網採購)、關於改善國家網路安全的第 14028 號行政命令以及美國國家網路安全戰略,不難看出,美國已經積極投入相關資安措施,剩下就等歐盟了。

案例研究:新加坡如何執行資安措施

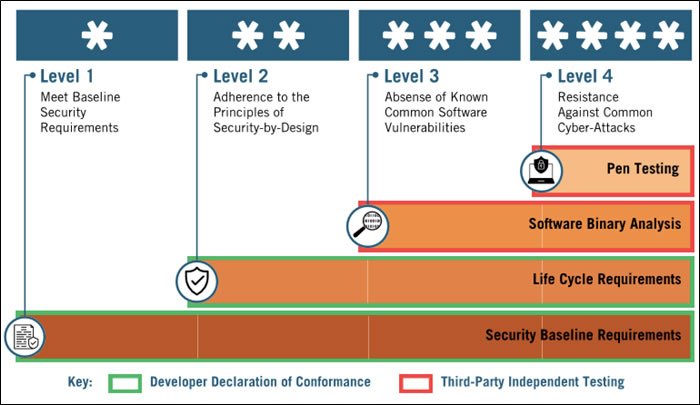

新加坡是拜登政府官員在提議美國與歐盟在物聯網網路安全標籤方面合作時考慮的典範,因為新加坡已與貿易夥伴(例如芬蘭和德國)就互認協議進行談判,以建立對其自己的網路安全標籤計畫(CLS)的認可,於 2020 年推出,雖然 CLS 對於大多數產品來說是自願的,但在新加坡銷售的新網路路由器必須滿足其 1 級標籤的安全要求,在某些情況下需要由第三方進行測試,截至2024年3月19日,已有388種產品獲得認證。

不過美國很難效法新加坡的做法,CLS 是分層系統,而美國網路信任標記是二進位系統,例如,CLS 的第四級適用於已通過結構化滲透測試並滿足所有其他等級要求的產品,新加坡、芬蘭和德國各自的互認授權意味著其係統認可經過特定級別認證的產品,基本上,新加坡的互認協議側重於各自計劃的結果,使其系統的特定層級滿足另一個國家計劃的要求(自願而非強迫),這種模式可能難以在美國實施,畢竟美國還是希望能夠主導技術標準。

新加坡的CLS分層系統能有效與盟國合作/資料來源:ITIF

美歐如何合作較為適合?

美國和歐盟用於各自網路安全標籤計劃的技術標準對於潛在合作至關重要。沒有相同或相似的標準,就像將蘋果與橘子進行比較一樣。 NIST 已朝著正確的方向邁出了一步,因為美國網路信任標誌的基線能力文件透過大量參考標準引用了其基線技術要求。然而,這些基準技術要求和參考資料與拜登政府聲明中提到的「統一標準」之間存在顯著差距,協調標準具有特定意義,在互認協議的背景下,統一標準實際上代表著雙方使用相同的技術要求,不過,目前沒有跡象表明美國和歐盟計劃使用相同的標準。

歐盟 CRA 的技術標準正在製定中,理想情況下,歐盟最終會使用國際標準,因為這樣做將使與美國(和其他國家)的監管協調更加容易,甚至在CRA 頒布之前,歐盟委員會就已向CENELEC(另外三個歐洲標準機構之一)和國際電工委員會(IEC) 的TC 65 委員會(該委員會開發世界領先的自動化和控制系統),以便他們可以啟動標準化進程。

理想情況下,歐盟標準化過程應盡可能使用國際標準,例如關於資訊安全管理的ISO/IEC 27001、關於物聯網消費產品的ETSI EN 303 645、關於消費行動裝置的ETSI TS 103 732 以及ETSI TS 103 848家庭網關產品,24目前正在開發的關於物聯網網路安全標籤框架的 ISO/IEC 27404 借鑒新加坡 CLS 和 ETSI 標準,並將為未來提供一個全球框架,有助於與美國合作上的接軌。

如果歐盟不採用國際標準,物聯網網路安全將成為與美國的另一個監管衝突點。在歐盟不使用國際標準且美國公司不使用歐洲標準的情況下,該公司必須使用指定的歐盟合格評定機構(CAB)來測試和表明其產品符合 CRA 的要求,由於歐盟對測試要求的限制性方法,這可能造成代技術貿易壁壘,使雙方衝突進一步升高,歐盟 CAB 必須在歐盟設立,由歐盟認證機構認可,並由歐盟委員會指定測試其被認為有能力測試的任何監管要求;相較之下,美國和許多其他國家允許第三方 CAB 證明合規性,而無需制定特定部門的政府間互認協議,這讓世界各地的公司更容易證明合規性符合其他市場的標準,雙方在合規的範疇部分依舊存有分歧。

隨著物聯網設備的使用不斷加速,Asimily的一份新報告強調未能正確保護其連接設備的企業所面臨的日益增長的網路安全風險,隨著醫院、製造商、政府機構和其他組織越來越依賴連網技術來提高效率和提升客戶體驗,物聯網生態系統已成為網路犯罪分子的主要目標。攻擊者利用不安全的物聯網端點作為存取更廣泛的企業網路和敏感資料的入口點。

根據該報告,過時的遺留漏洞仍然是一個持續存在的問題。在 39 個最常用的 IoT 漏洞中,有 34 個漏洞平均存在三年以上,路由器佔受感染 IoT 設備的 75%,因為它們扮演了存取網路上其他節點的角色,安全攝影機、數位看板系統、醫療設備和工業控制系統也名列最受攻擊的目標。

隨著攻擊的增加,越來越多的網路保險公司限制保險賠償,並需要先進的物聯網安全控制來使組織有資格獲得保單,如果沒有足夠的保護,製造商、金融服務和能源公司將面臨更高的智慧財產權盜竊、營運中斷和事故恢復成本高昂的風險,這也是美歐再合作上刻不容緩的原因之一。

【本文僅反映專家作者意見,不代表本報立場。】

| 作者: |

林昱均 |

| 現任: |

光電大廠財務分析師 |

| 學歷: |

國立政治大學 財政所 |

| 經歷: |

零售龍頭經營企劃分析師

四大會計事務所專員 |

|

|

|

| Facebook |

|

在北美智權報粉絲團上追踪我們 |

|

|

|

|

|

|

|

|